Logiciel de protection de l'information - la base du travail du réseau informatique

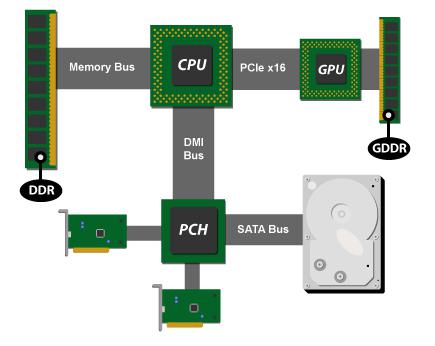

Moyens logiciels et matériels de protection de l'informationsont un ensemble de programmes spéciaux dont la fonction est, comme on peut le deviner, la protection de l'information. Les principaux domaines dans lesquels les outils logiciels sont utilisés pour protéger les informations sont les suivants:

- protection de l'information (ci-après dénommée IS) contre tout accès non autorisé;

- FROM FROM COPYING;

- FROM FROM malware;

- protection des données cryptographiques;

- protection logicielle des canaux de transmission de données.

Protection de l'information contre les accès non autorisés

Sous authentification et authentificationsignifie vérifier le sujet qui veut avoir accès à s'il est réellement ce qu'il prétend être. La façon la plus courante d'identifier est de vérifier avec un mot de passe. Cependant, comme le montre la pratique, la protection par mot de passe n'est en aucun cas le meilleur moyen de protéger les données, car le mot de passe peut être entendu, regardé, intercepté et même complètement démêlé.

Après avoir terminé la procédure avec succèsidentification, le sujet est capable de travailler avec les ressources du système informatique, qui est en outre protégé au niveau matériel et logiciel, ainsi qu'au niveau des données.

Protection contre la copie d'informations

Protection des informations contre la destruction

Tout système de protection se définit comme le principalbut: il doit protéger les informations contre la destruction. La destruction des données pouvant survenir pour diverses raisons (actions non autorisées, défaillances logicielles et matérielles, virus informatiques, etc.), l'organisation de mesures de protection devrait être l'une des tâches principales de chaque utilisateur.

Il convient également de mentionner spécialement le danger queils portent de petits programmes, mais plutôt complexes et nuisibles - des virus informatiques qui peuvent se propager par eux-mêmes, mais aussi être introduits dans d'autres programmes et transmis sur le réseau. Les créateurs de virus peuvent poursuivre divers objectifs: de la production inoffensive de tout message à la destruction complète des informations et à la destruction du système.

Protection des données cryptographiques

La méthode de cryptographie est devenue l’un des principaux moyensle moyen le plus puissant d’assurer la confidentialité et le contrôle de l’intégrité des données détenues par un logiciel de sécurité de l’information. L’élément principal de la cryptographie consiste à chiffrer ou à convertir les données sous une forme illisible à l’aide de clés de chiffrement spéciales.

Protection logicielle des canaux de données

La base de cette orientation dans le domaine de la sécuritésont les écrans - protection logicielle des informations sur les réseaux, dont le but est de restreindre l’accès des utilisateurs appartenant à un réseau défini à des serveurs d’un autre réseau. Les écrans contrôlent tous les flux d'informations entre deux réseaux. Un exemple d'écran est un pare-feu installé afin de protéger le réseau local d'une entreprise ayant accès à un environnement ouvert (par exemple, Internet).